IT-Forscher knacken Anonymität von Gen-Datenbanken

Datenschutz bei medizinischen Studien

Das Erbgut eines Menschen, die DNA, gibt private Details der Person und ihrer Familienmitglieder preis. Gesetze regeln daher den Umgang mit Gen-Daten, die man heute schnell und preiswert auswerten kann. Für ebenfalls genetisch relevante Daten, sogenannte microRNAs, gelten diese Gesetze nicht, obwohl auch sie auf ernsthafte Krankheiten hinweisen. Die Anonymität sollte daher auch in microRNA- Studien streng gewahrt bleiben. Forscher des Kompetenzzentrums für IT-Sicherheit (CISPA) konnten jetzt nachweisen, dass man aus den Daten nur weniger microRNA-Moleküle Rückschlüsse auf die Person ziehen kann. Auf der Computermesse Cebit stellen sie Angriffe und Gegenmaßnahmen vor (Halle 6, Stand C47).

geralt, pixabay.com, CC0

„Seit bekannt ist, dass bereits ein kleiner Teil der DNA ausreicht, um Teilnehmer zu identifizieren, debattieren Forscher, ob und in welchem Ausmaß Gen-Datenbanken veröffentlicht werden dürfen“, erklärt Michael Backes, Professor für Kryptografie und IT-Sicherheit an der Universität des Saarlandes. Dort leitet er als wissenschaftlicher Direktor das Kompetenzzentrum für IT-Sicherheit, kurz CISPA. „Glücklicherweise haben wir in Deutschland noch nicht das Problem, dass Krankenkassen mehr Geld verlangen können, wenn jemand krank ist“, erklärt Pascal Berrang, der am CISPA seine Doktorarbeit verfasst und dabei auch den Schutz der Privatsphäre bei Gen-Daten erforscht. In den USA sei dies anders. Dort finde ein regelrechter Handel mit Krankendaten statt. Selbst medizinische Studien seien nicht sicher, so Berrang.

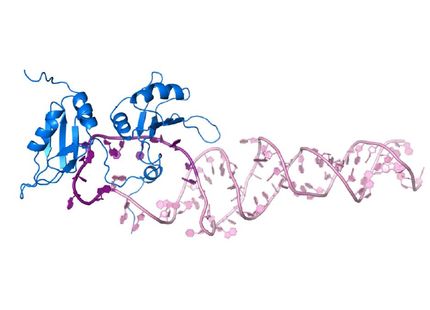

Zusammen mit ihren Kollegen Mathias Humbert und Praveen Manoharan haben die Saarbrücker IT-Forscher daher eine spezielle Art von Gen-Daten auf Datenmissbrauch untersucht, die von Medizinern in Studien gerade besonders aktiv erforscht wird. Sogenannte microRNA, kurze Ribonukleinsäure-Moleküle, gelten bei Ärzten als ein neuer Typ von Biomarkern. So bezeichnet man biologische Merkmale, die Medizinern und Forschern klare Hinweise auf den Gesundheitszustand oder die schwere Erkrankung eines Patienten geben. microRNAs sagen daher viel mehr über den jeweiligen Patienten aus als die herkömmliche DNA-Analyse. Denn letztere beschreibt lediglich die Wahrscheinlichkeit, dass ein Patient die jeweilige Krankheit bekommen könnte. Die Aussagekraft der microRNA-Analyse macht die Erkenntnisse der Saarbrücker Informatiker daher noch brisanter. Mit gleich zwei unterschiedlichen Angriffsmethoden konnten sie die Anonymität der Studienteilnehmer knacken. „Wenn man die Auswertungen veröffentlicht und eine Krankenkasse das microRNA-Profil eines ihrer Mitglieder kennt, kann sie herausfinden, ob der Patient Teil der Studie war und an welcher Krankheit er leidet”, erläutert Pascal Berrang. Weitere Informationen benötige man nicht.

Daher begannen die CISPA-Informatiker Gegenmaßnahmen zu entwickeln. Die besondere Herausforderung bestand darin, die Anonymität der Daten zu gewährleisten, sie aber nicht für die medizinische Diagnose unbrauchbar zu machen. Unter dieser Maßgabe legten sie zwei Strategien fest: Erstens, microRNA-Moleküle wegzulassen, die verräterisch und für die Diagnose nicht wichtig sind, zweitens, den Daten ein sogenanntes Rauschen in Form von weiteren Daten hinzuzufügen, so dass die Identität der einzelnen Person geschützt, die Tendenz des Gesamtresultats jedoch noch erkennbar ist. Letztere Strategie gilt unter Experten als Mechanismus, um statistische Informationen zu veröffentlichen, ohne einzelne Personen damit zu kompromittieren, im Fachjargon „Differential Privacy“ genannt.

„Das Weglassen von einzelnen Molekülen hat nichts gebracht. Man müsste quasi zehn statt hundert Moleküle veröffentlichen, der Angriff wäre noch immer möglich“, erklärt Pascal Berrang. Die zweite Gegenmaßnahme, das Verrauschen der Daten, unterbinde zwar den Angriff ganz, erschwere aber die Arbeit der Ärzte erheblich. Daher empfehlen die CISPA-Forscher, die Daten nur minimal zu verrauschen und darauf zu achten, dass ausreichend viele Teilnehmer in der Studiengruppe sind. „Das hat mehrere Vorteile: Es erhöht die statistische Signifikanz der Studie, es ist weniger Verrauschen notwendig und der Angriff funktioniert nicht mehr so gut, da die einzelne Person in der größeren Menschenmenge noch mehr untergeht“, sagt Berrang. Nach einer konkreten Zahl gefragt, antwortet er: „200 – Mindestens 200 Personen in der Studie und etwas Verrauschen der Daten, das reicht aus.“